具体解决办法:

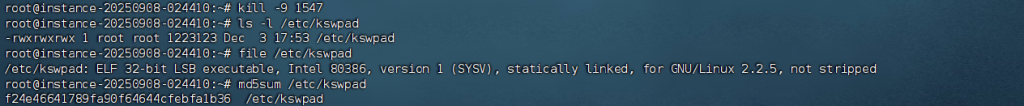

1、在防火墙里加入策略,通常是因为宝塔面板的漏洞导致的问题

1)首先执行:

ss -tunap

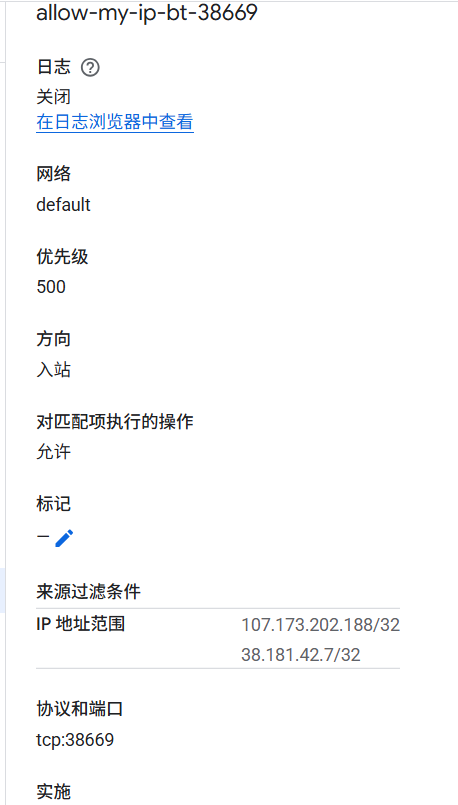

输出具体的BT面板的端口,然后针对该端口去谷歌后台去做策略,具体策略: 里面的IP范围需要换成你自己的访问IP和最低端口,注意不要用我的端口

对端口访问进行限制

保存后,开始执行第二步骤

2、杀死后台进程并且卸载掉后门程序

具体原因是:

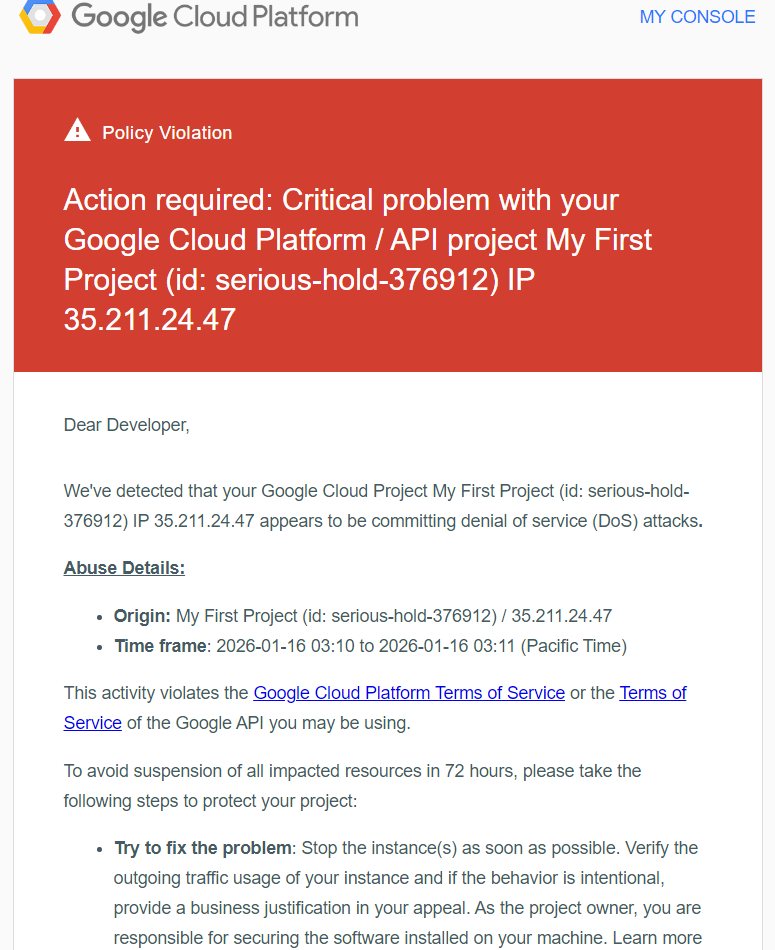

❌ 高 CPU + 大量异常外联 → 触发 Google DoS 警告

❌ /etc/kswpad

❌ /root/backup_kswpad/kswpad

❌ DbSecuritySpt

❌ rc 启动脚本 + cron 反复拉起

所以需要一步步杀掉进程卸载掉程序

1)在服务器里确认有哪些访问的后门程序,也就是占用CPU最高的程序

ps aux --sort=-%cpu | head -202)执行完成后能够看到: 一个叫“kswpad”的程序占用最高,这应该是谁在通过漏洞植入的后门程序,说明有后门儿程序在执行,所以需要将其卸载

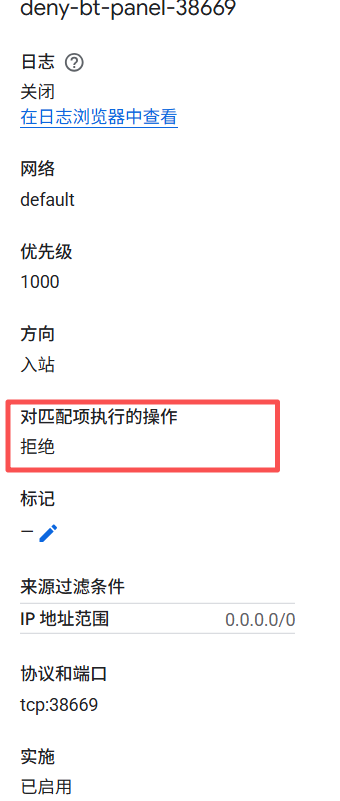

3)杀死进程,然后查看

kill -9 1547 #杀死进程

ls -l /etc/kswpad #看进程是否存在

file /etc/kswpad #查看程序位置

md5sum /etc/kswpad #查看他的MD5值

rm -f /etc/kswpad #执行删除文件指令

4)停止您的服务,包括nginx\mysql\php等服务,一定要停止这些的相关服务

5)然后确认下是否存在后台的定时任务

crontab -l

ls -l /etc/cron*看到这里说明他存在定时任务在后台维持他总是重启

然后执行

grep -R "kswpad" /etc/systemd /etc/rc*.d /etc/init* /etc/cron* /lib/systemd /root /home

然后会看到程序很顽固,有好多的地方都有这个程序,然后根据路径直接都删除掉该程序

rm -f /etc/rc1.d/S97DbSecuritySpt

rm -f /etc/rc2.d/S97DbSecuritySpt

rm -f /etc/rc3.d/S97DbSecuritySpt

rm -f /etc/rc4.d/S97DbSecuritySpt

rm -f /etc/rc5.d/S97DbSecuritySpt

rm -f /etc/init.d/DbSecuritySpt然后再执行

crontab -l #看定时任务里是否还存在该程序

grep -R "kswpad" /etc/cron* #所有的这个定时任务

crontab -r 最后执行

grep kswpad

ps aux --sort=-%cpu | head -20确认进程里已经没有 kswpad这个程序,证明已经消除完毕

至此危机解除,去谷歌申请已经进行了措施后的申请。

如果还是删除不掉还可继续执行

# 先杀掉进程

pkill -9 -f "/usr/lib/systemd/system/kswpad"

# 再删除文件

rm -f /usr/lib/systemd/system/kswpad

ps aux | grep kswpad | grep -v grep

pkill -9 -f "/usr/lib/systemd/system/kswpad"

# systemd 服务

systemctl list-unit-files | grep -E "kswpad|conlab"

# rc.d / init.d 脚本

ls -l /etc/init.d/ | grep -E "kswpad|conlab"

ls -l /etc/rc*.d/ | grep -E "kswpad|conlab"

# cron 任务

grep -R "kswpad\|conlab" /etc/cron* /var/spool/cron /root

crontab -l

删除所有找到的文件和 cron 任务

rm -f /etc/init.d/DbSecuritySpt

rm -f /etc/rc*.d/*DbSecuritySpt

rm -f /usr/lib/systemd/system/kswpad

rm -f /etc/cron.d/kswpad /etc/cron.d/conlab

crontab -l | grep -v "kswpad\|conlab" | crontab -

或

pkill -9 -f "/usr/lib/systemd/system/kswpad"

rm -f /usr/lib/systemd/system/kswpad

rm -f /etc/cron.d/kswpad /etc/cron.d/conlab

crontab -l | grep -v "kswpad|conlab" | crontab -